Brukere, grupper og kurstilgang

Trinn for å sette opp Microsoft Single Sign-On (SSO)-pålogging til Simplylearn

For å gjøre det mulig å bruke Microsoft Single Sign-On (SSO)-pålogging til Simplylearn må dere ha:

– Application (client) ID: kan se ut som a1f43425-675a-41e9-b2dd-9ee51cb8b295

– Directory (tenant) ID: kan se ut som 553db5af-1589-4b2c-992b-75a29d1ed26e

– Domenenavn: kan se ut som domenenavn.onmicrosoft.com, domenenavn.no (primær).

– Client secret key (hemmelig nøkkel): kan se ut som 4971b57c-e1a2-4302-a191-862281329515

Få Application (client) ID og Client secret key:

- Logg inn på Azure Portal: Gå til Azure Portal og logg inn.

- Naviger til Azure Active Directory: I Azure Portal, finn og klikk på «Azure Active Directory».

- Registrer en ny applikasjon:

- Gå til «App registrations».

- Klikk på «New registration»

- Skriv inn Navn, F.eks. «Kurs logginn»

- Velg hvilke type tilgang (tenant type) dere ønsker. Les mer om dette under i «Valg av tenant type».

- Spesifiser «Redirect URI» som skal være ditt kursplattforms domene. f.eks. vil se slik ut: https://kurs.dittdomain.no/ (hvis du er i tvivl om dette kontakt [email protected])

- Velg «Web» i type.

- Klikk «Register».

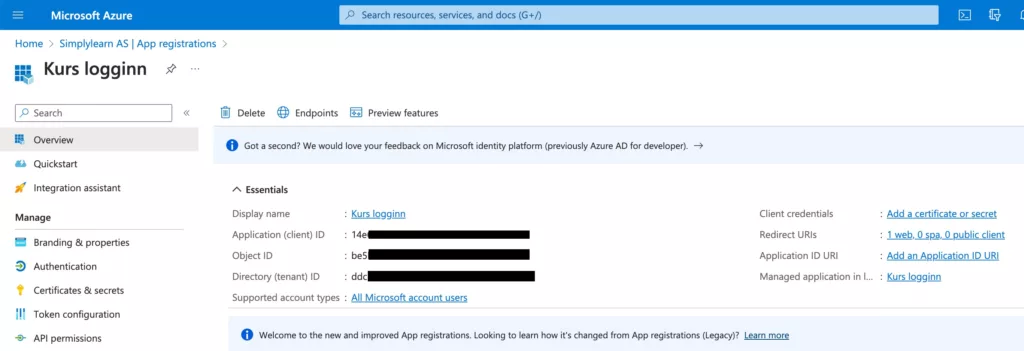

- Application (client) ID:

- Etter registrering, på applikasjonens oversiktsside, vil du se:

- Etter registrering, på applikasjonens oversiktsside, vil du se:

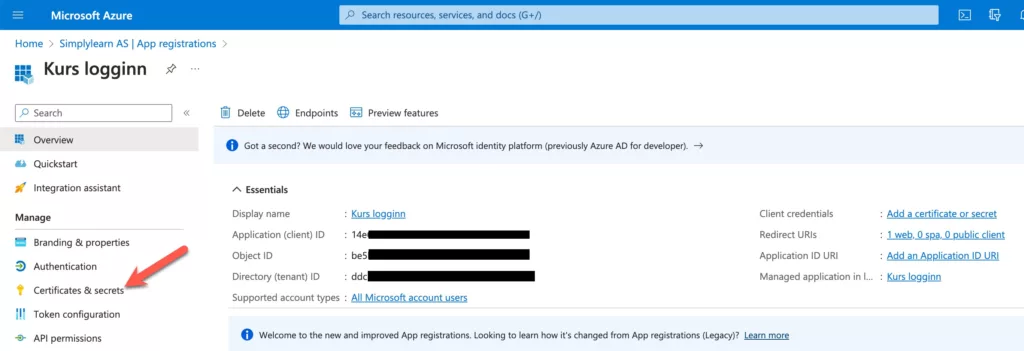

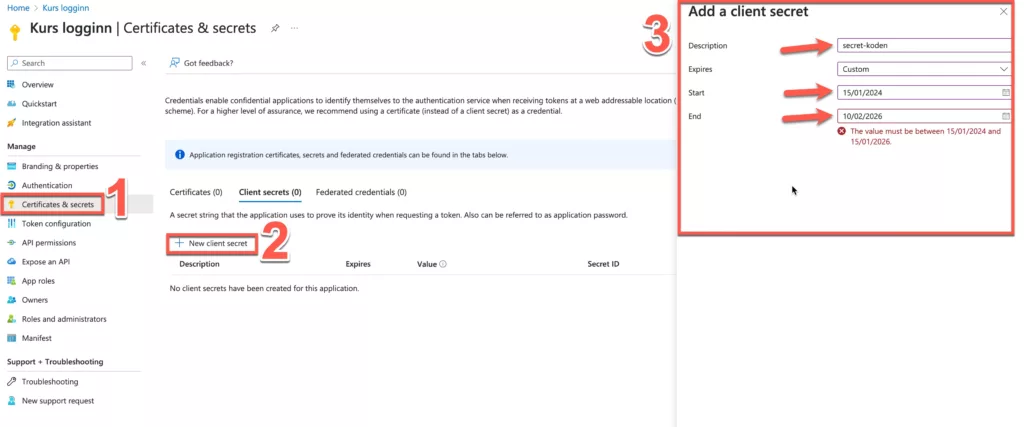

- Opprette en Client Secret:

- Innen applikasjonens side, gå til «Certificates & secrets».

- Under «Client secrets», klikk «New client secret».

- Gi den et navn og velg varighet, deretter klikk «Add».

- Gi den et navn som gir mening

- Husk å sette utløpsdatoen til to år frem i tid, og opprett en påminnelse for å fornye den før utløpsdatoen nærmer seg.

- Kopier den genererte secret-koden: både VALUE og Secret ID (den vises kun én gang).

- Innen applikasjonens side, gå til «Certificates & secrets».

Få Directory (tenant) ID og Domain name:

- Fortsett i Azure Active Directory: Mens du fortsatt er i Azure Active Directory:

- Directory (tenant) ID:

- På oversiktssiden, vil du se «Directory (tenant) ID». Dette er også et GUID (for eksempel,

553db5af-1589-4b2c-992b-75a29d1ed26e).

- På oversiktssiden, vil du se «Directory (tenant) ID». Dette er også et GUID (for eksempel,

- Domene navn:

- Gå til «Custom domain names» for å finne ditt domene navn. Det kan se ut som

domainname.onmicrosoft.com. Hvis du har et egendefinert domene registrert, vil det også vises her (for eksempel,domainname.no).

- Gå til «Custom domain names» for å finne ditt domene navn. Det kan se ut som

Viktige Merknader:

- Sikkerhet: Vær forsiktig med Client Secret. Det er sensitivt og bør ikke deles bredt. Send derfor denne kode på SMS til Simplylearn.

- Tilgang: Du må ha passende tilgangsrettigheter i Azure AD for å utføre disse operasjonene.

- B2C Tenant: Hvis du ikke har en Azure AD B2C tenant, gjelder denne prosessen for en standard Azure AD tenant.

Bilag

Valg av tenant type:

Når du registrerer en applikasjon i Azure Active Directory (Azure AD), vil du komme over valgene for hvilke typer kontoer som kan bruke applikasjonen din. Disse valgene bestemmer hvem som kan autentisere og få tilgang til applikasjonen. Her er en forklaring på de tre alternativene du nevnte:

- Accounts in this organizational directory only (Simplylearn AS only – Single tenant):

- Dette alternativet begrenser tilgangen til applikasjonen til brukere som har kontoer i den spesifikke Azure AD-tenant (i dette tilfellet, Simplylearn AS).

- Det er kjent som et «single-tenant» oppsett, noe som betyr at kun brukere som er en del av din organisasjon (eller Azure AD tenant) kan autentisere og bruke applikasjonen.

- Dette er ideelt for interne bedriftsapper der du kun vil at dine egne ansatte eller medlemmer skal ha tilgang.

- Accounts in any organizational directory (Any Microsoft Entra ID tenant – Multitenant):

- Med dette valget kan brukere fra hvilken som helst Azure AD tenant autentisere og bruke applikasjonen. Det inkluderer ikke personlige Microsoft-kontoer.

- Dette kalles et «multi-tenant» oppsett og brukes ofte for SaaS-applikasjoner eller andre løsninger der kunder fra forskjellige organisasjoner skal ha tilgang.

- Det er ideelt for applikasjoner du tilbyr til et bredere virksomhetsmarked.

- Accounts in any organizational directory (Any Microsoft Entra ID tenant – Multitenant) and personal Microsoft accounts (e.g. Skype, Xbox):

- Dette alternativet utvider tilgangen til både brukere fra hvilken som helst Azure AD tenant og personlige Microsoft-kontoer (som Skype, Xbox, Outlook.com).

- Dette er også et «multi-tenant» oppsett, men det er mer inkluderende, ettersom det også tillater personer som bruker Microsofts tjenester for forbrukere.

- Dette er et godt valg for applikasjoner som er ment for et bredere publikum, inkludert både virksomhetsbrukere og forbrukere.

Valget du gjør avhenger av din applikasjons brukersamfunn og hvordan du ønsker å administrere tilgang. For en bedriftsintern applikasjon er det første alternativet vanligvis mest passende, mens de to andre alternativene er bedre for applikasjoner som er tilgjengelige for brukere uten for din egen organisasjon eller for et bredere publikum, inkludert både virksomheter og individuelle forbrukere.